„iPhone“ vagys blokuoja „Apple“ paskyras Kaip apsisaugoti

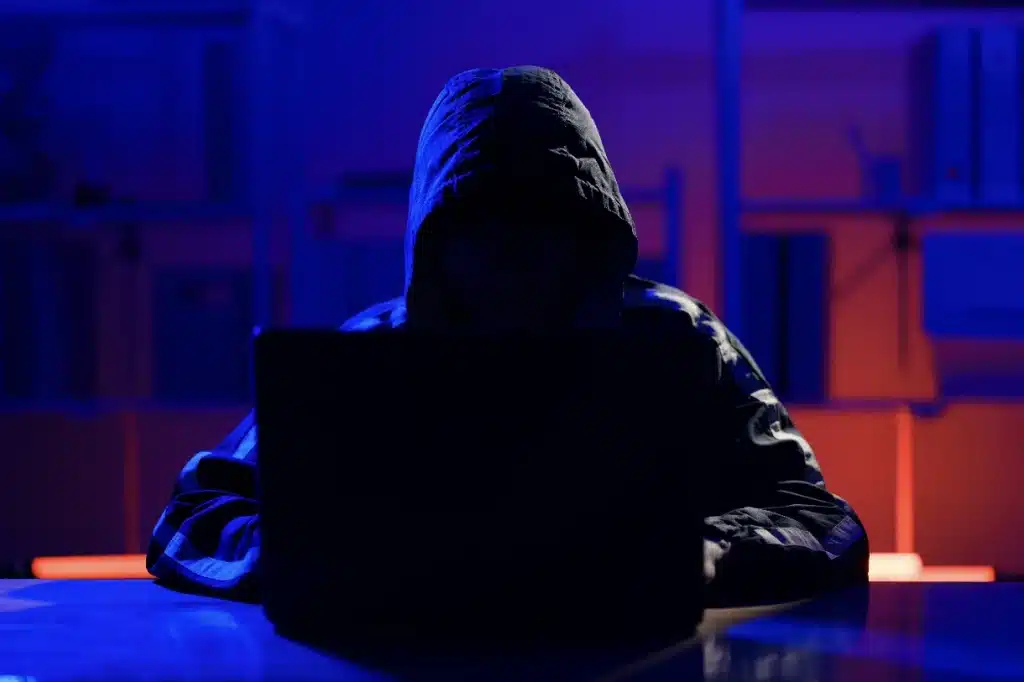

Pastebima, kad vis dažniau plinta sudėtingi ir susirūpinimą keliantys atvejai, kada vagys perima kito žmogaus „iPhone“ kontrolę ir visam laikui jam užblokuoja prieigą prie savo įrenginio.

Įsilaužėlis turi atpažinti prisijungimo kodą

Kai kurie „iPhone“ įsilaužėliai naudojasi saugumo nustatymu, vadinamu atkūrimo raktu (angl. recovery key), dėl kurio savininkai nebegali pasiekti savo nuotraukų, žinučių, duomenų ir kitų dalykų, esamų jų „Apple“ paskyroje.

Taip pat yra atvejų, kai įsilaužėliai, gavę prieigą prie „iPhone“ naudotojų finansinių programėlių, ištuština jų banko sąskaitas.

Vis dėlto svarbu pažymėti, kad tokio tipo perėmimą sunku įvykdyti. Tam reikia, kad nusikaltėlis iš esmės stebėtų, kaip „iPhone“ naudotojas įveda įrenginio prisijungimo kodą, pavyzdžiui, žiūrėdamas per petį bare ar sporto renginyje. Arba, „iPhone“ savininkas turi būti apgautas, kad pasidalytų savo prieigos kodu.

Pavogęs įrenginį, įsilaužėlis, prisijungdamas su slaptažodžiu, gali pakeisti įrenginio „Apple ID“, išjungti „Find my iPhone“, kad nebūtų galima sekti jo buvimo vietos.

Siekdama sustiprinti naudotojo saugumą, „Apple“ suteikia galimybę įjungti atkūrimo raktą – sudėtingą 28 skaitmenų kodą, skirtą apsaugoti savininkus nuo internetinių įsilaužėlių. Jis leidžia iš naujo nustatyti „Apple ID“ arba atgauti prieigą prie jo.

Tačiau jei „iPhone“ savininkas nebuvo įjungęs atkūrimo rakto, vagis jį gali įjungti ir „užrakinti“ galimybę savininkui prisijungti prie savo paskyros. O jei telefono savininkas jį yra įjungęs, vagis, nulaužęs „Apple ID“, gali lengvai sugeneruoti naują atkūrimo raktą, kurio nežinantis savininkas taip pat nebegalės prisijungti prie savo „Apple“ paskyros.

Yra būdų, kaip galima apsaugoti telefoną

„Užjaučiame žmones, kurie patyrė šią patirtį, ir labai rimtai vertiname visus išpuolius prieš mūsų naudotojus, nesvarbu, kaip retai jie pasitaiko. Kasdien nenuilstamai dirbame, kad apsaugotume savo naudotojų paskyras ir duomenis, bei visada tiriame papildomas apsaugos priemones nuo tokių kylančių grėsmių, kaip ši“, – „CNN“ komentavo vienas iš „Apple“ atstovų.

Savo interneto svetainėje „Apple“ įspėja:

„Jūs esate atsakingi už prieigos prie įrenginių ir atkūrimo rakto išsaugojimą. Praradę abu šiuos elementus, galite visam laikui prarasti savo paskyrą“.

Bendrovės „Forrester Research“ viceprezidentas ir vyriausiasis analitikas Jeffas Pollardas teigia, kad „Apple“ turėtų pasiūlyti daugiau klientų aptarnavimo galimybių ir būdų, kaip „iPhone“ naudotojai galėtų autentifikuotis, kad galėtų iš naujo atkurti šiuos nustatymus.

Tačiau kol kas yra keletas veiksmų, kurių „iPhone“ naudotojai gali imtis, kad apsisaugotų nuo panašių įvykių.

Slaptažodžio apsauga

Pirmasis žingsnis – kuo geriau apsaugokite prisijungimo kodą.

Viešose vietose prisijungiant prie „iPhone“ telefono, geriausia naudoti „Face ID“ arba „Touch ID“, kad pašaliniai žmonės negalėtų įsidėmėti prisijungimo slaptažodžio.

Jei nenorite prisijungti naudodamiesi biometriniais duomenimis, verta nustatyti ilgesnį raidinį-skaitmeninį slaptažodį, kurį piktavaliams bus sunkiau įminti.

„iPhone“ savininkai taip pat turėtų nedelsdami pakeisti prieigos kodą, jei mano, kad jį matė kas nors kitas.

Ekrano laiko nustatymai

Kitas žingsnis, kurį galima apsvarstyti, yra internete plintantis (nors „Apple“ nepatvirtintas) triukas. „iPhone“ ekrano laiko nustatymuose, kuris leidžia, pavyzdžiui, nustatyti apribojimus, kaip vaikai gali naudotis įrenginiu, yra galimybė nustatyti antrinį slaptažodį, kurio būtų reikalaujama iš bet kurio naudotojo, kad jis galėtų sėkmingai pakeisti „Apple ID“.

Įjungus šią funkciją, prieš keičiant „Apple ID“ slaptažodį, vagišius būtų paprašytas nurodyti antrinį slaptažodį.

Reguliarus atsarginės duomenų kopijos kūrimas

Galiausiai naudotojai gali apsisaugoti reguliariai kurdami atsargines „iPhone“ duomenų kopijas – per „iCloud“ arba „iTunes“ – kad galėtų atkurti duomenis, jei „iPhone“ būtų pavogtas.

Kartu naudotojai gali apsvarstyti galimybę svarbias nuotraukas ar kitus failus ir duomenis saugoti kitoje debesijos paslaugoje, pavyzdžiui, „Google Photos“, „Microsoft OneDrive“, „Amazon Photos“ ar „Dropbox“.

Tai nesutrukdys piktavaliui gauti prieigą prie įrenginio, tačiau gali apriboti panaikinti ar užgrobti svarbius duomenis ir failus, jei taip nutiktų.

Kaip vertinate šį straipsnį?

Prenumeruokite mūsų „YouTube“ kanalą ir mėgaukitės įdomiais vaizdo reportažais apie mokslą ir technologijas.

Trumpai, aiškiai ir be triukšmo – gaukite svarbiausias technologijų ir mokslo naujienas pirmieji.

DIENOS SKAITOMIAUSI

Skandalas: technologijų bendrovė kaltinama slaptais robotų bandymais nuomojamame būste

2Pavojingas „Windows“ spragas atskleidęs tyrėjas buvo užblokuotas: dėl „Microsoft“ veiksmų kilo ginčas

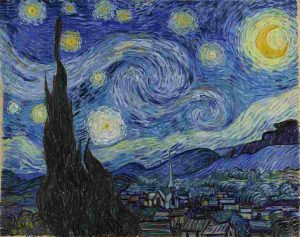

3Vienas garsiausių Vincento van Gogo darbų slepia paslaptį, kuri iki šiol glumina mokslininkus

4Savaitgalį pakelkite akis į Mėnulį: toks reginys nepasikartos iki pat 2053-ųjų

5Simuliacijoje populiarūs DI modeliai kūrė virtualų pasaulį: vienas jų žlugo vos per 4 dienas

NAUJAUSI

Taip pat skaitykite

Atrinkome panašius straipsnius, kurie gali jums patikti.