Rusijos isilauzeliai per Roundcube taikosi i 80 organizaciju

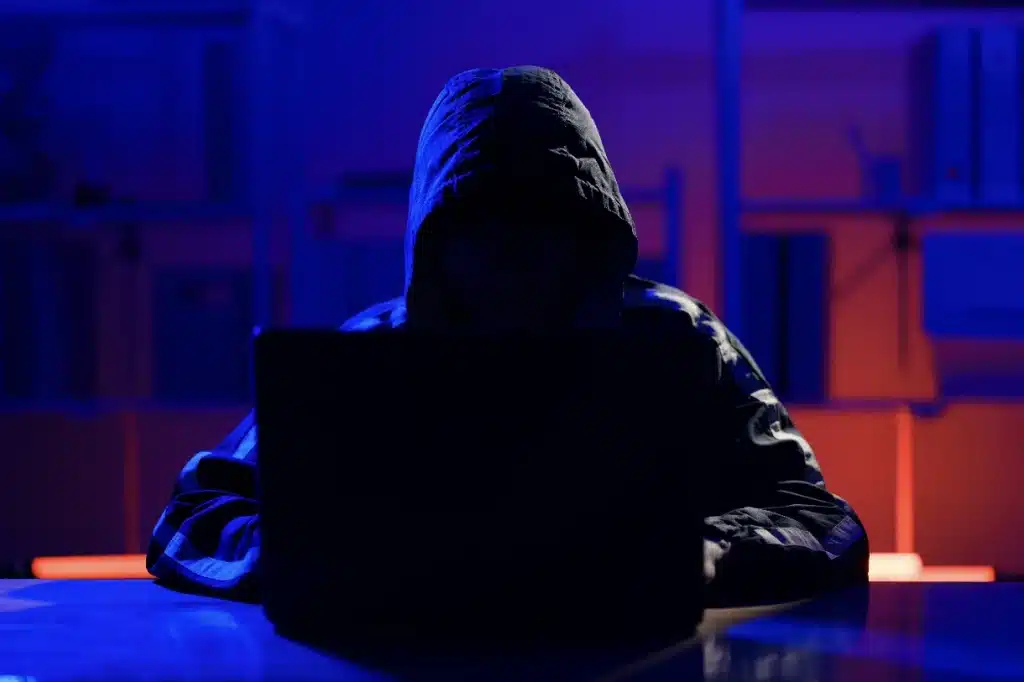

Su Rusija susiję įsilaužėliai per „Roundcube“ pašto serverius taikosi į daugiau nei 80 organizacijų

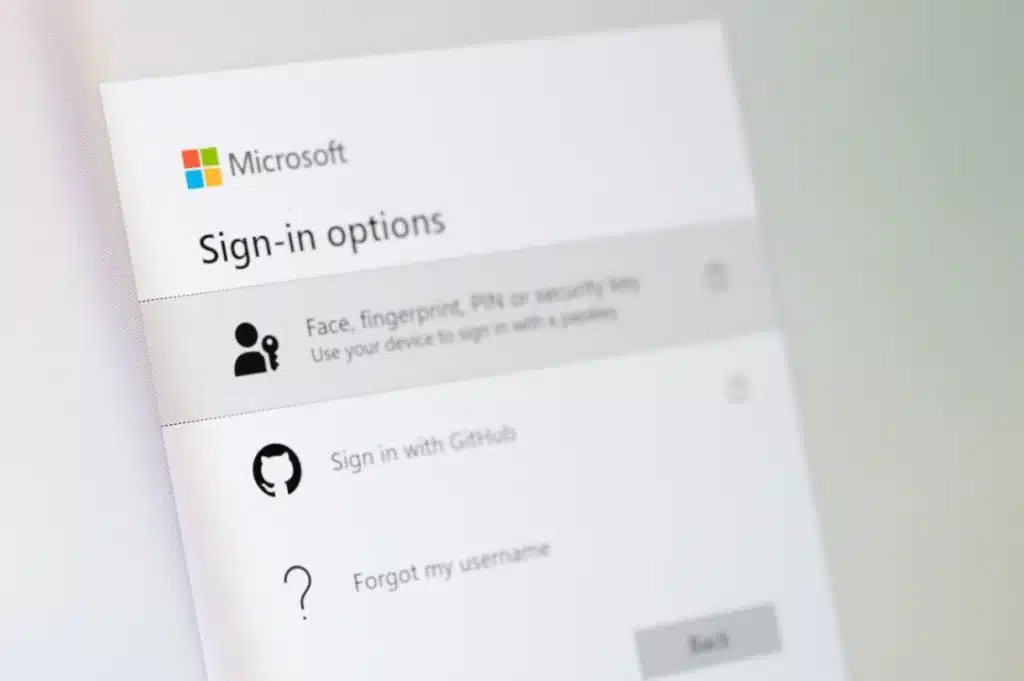

Su Baltarusijos ir Rusijos interesais siejami įsilaužėliai buvo susiję su nauja kibernetinio šnipinėjimo kampanija, kurios metu, tikėtina, buvo pasinaudota „Roundcube“ internetinio pašto serverių kelių svetainių scenarijų vykdymo (XSS) pažeidžiamumais, nukreiptais prieš daugiau nei 80 organizacijų.

Kibernetinių įsilaužėlių grupuotės

Šios organizacijos daugiausia yra Gruzijoje, Lenkijoje ir Ukrainoje, teigia „Recorded Future“, kuri įsilaužimą priskyrė kibernetinių įsilaužėlių grupuotei, pavadinimu „Winter Vivern“, kuri taip pat žinoma kaip „TA473“ ir „UAC0114“. Kibernetinio saugumo įmonė stebi įsilaužėlių grupuotę, pasivadinusią „Threat Activity Group 70“ (TAG-70).

Apie tai, kad „Winter Vivern“ naudojasi „Roundcube“ ir programinės įrangos saugumo spragomis, „ESET“ atkreipė dėmesį dar 2023 m. spalį. Šie įsilaužėliai prisijungė prie kitų su Rusija siejamų kibernetinių įsilaužėlių grupuočių, tokių kaip „APT28“, „APT29“ ir „Sandworm“, kurios, kaip žinoma, taikosi į el. pašto programinę įrangą.

Ši grupuotė, veikianti bent nuo 2020 m. gruodžio, taip pat buvo siejama su piktnaudžiavimu dabar jau ištaisyta „Zimbra Collaboration“ el. pašto programinės įrangos spraga, pernai 2023 m. liepą įsiskverbiant į organizacijas Moldovoje ir Tunise.

„Recorded Future“ aptikta kibernetinių įsilaužėlių kampanija vyko nuo 2023 m. spalio pradžios ir tęsėsi iki mėnesio vidurio, o jos tikslas buvo rinkti žvalgybinę informaciją apie Europos politinę ir karinę veiklą. Šios atakos sutampa su papildoma „TAG-70“ veikla prieš Uzbekistano vyriausybės pašto serverius, kuri buvo aptikta 2023 m. kovo mėn.

Aukšto lygio kibernetinės atakos

„TAG70 pademonstravo aukšto lygio atakų metodų rafinuotumą“, – teigė bendrovė. „Įsilaužėliai naudojo socialinės inžinerijos metodus ir išnaudojo „Roundcube“ internetinio pašto serverių kelių svetainių scenarijų vykdymo pažeidžiamumus, kad įgytų nesankcionuotą prieigą prie tikslinių pašto serverių, apeidami vyriausybinių ir karinių organizacijų apsaugos priemones.“

Atakų grandinės apima „Roundcube“ spragų išnaudojimą „JavaScript“ naudingosioms apkrovoms, skirtoms į komandų ir kontrolės (C2) serverį išvilioti naudotojo duomenis.

Bendrovė „Recorded Future“ teigė taip pat radusi įrodymų, kad „TAG-70“ buvo nukreipta prieš Irano ambasadas Rusijoje ir Nyderlanduose, taip pat Gruzijos ambasadą Švedijoje.

„Tai, kad buvo taikytasi į Irano ambasadas Rusijoje ir Nyderlanduose, rodo platesnį geopolitinį interesą vertinti Irano diplomatinę veiklą, ypač susijusią su jo parama Rusijai Ukrainoje“, – teigė ji.

„Panašiai šnipinėjimas prieš Gruzijos vyriausybinius subjektus atspindi interesus stebėti Gruzijos siekius įstoti į Europos Sąjungą (ES) ir NATO.“

Kaip vertinate šį straipsnį?

Prenumeruokite mūsų „YouTube“ kanalą ir mėgaukitės įdomiais vaizdo reportažais apie mokslą ir technologijas.

Trumpai, aiškiai ir be triukšmo – gaukite svarbiausias technologijų ir mokslo naujienas pirmieji.

DIENOS SKAITOMIAUSI

Po 3 km storio Antarktidos ledu aptikta milžiniška iki šiol nežinoma struktūra

2„Facebook“ ir „Instagram“ paskyrų blokavimai – po padidinamuoju stiklu: „Meta“ sulaukė kritikos

3Parodys, kaip greitai senstate: naujas „biologinis laikrodis“ stebina galimybėmis

4Mokslininkai skelbia nerimą keliančią prognozę: Artėja dirbtinio intelekto krizė?

5Naujas tyrimas nustebino ekspertus: ką turėtų žinoti kiekvienas katės šeimininkas?

NAUJAUSI

Taip pat skaitykite

Atrinkome panašius straipsnius, kurie gali jums patikti.