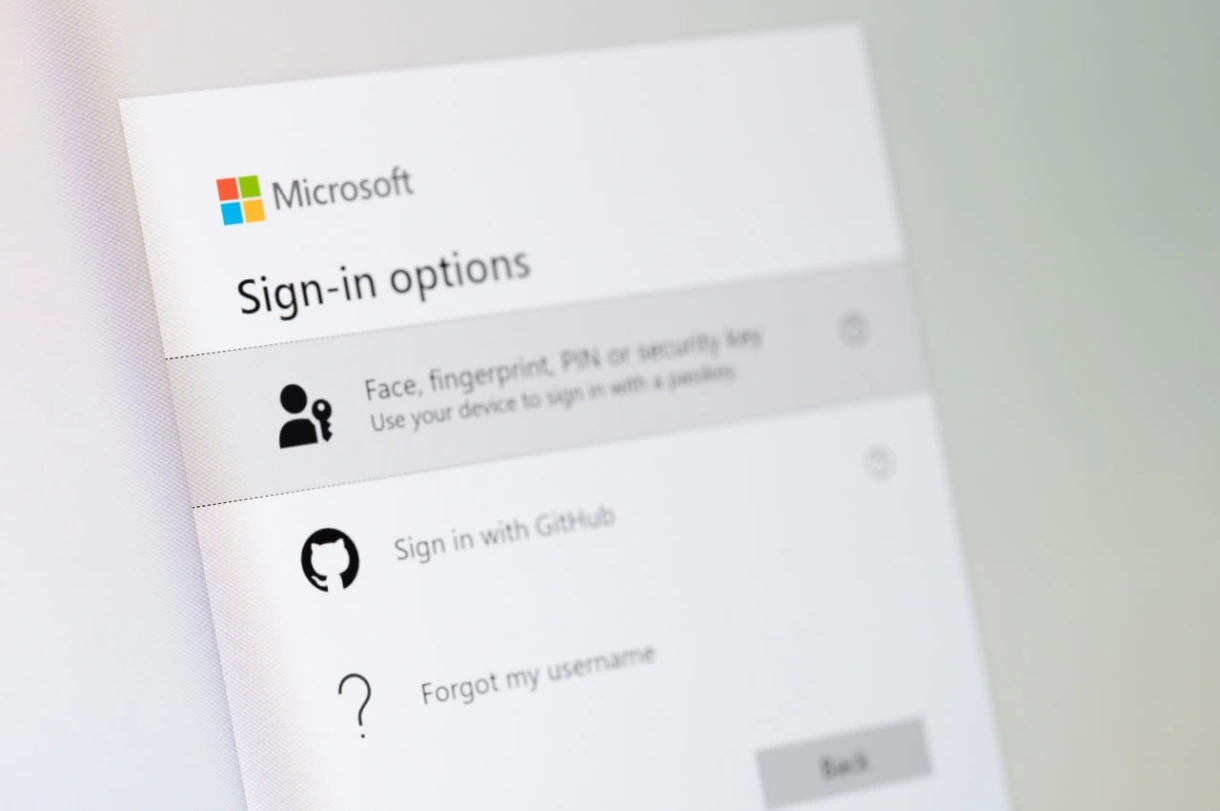

Prisijungimo prie „Microsoft“ paskyros langas kompiuterio ekrane. Šaltinis: TechNaujienos / Shutterstock

Sparčiai plinta pavojinga kibernetinė ataka: taikinyje – „Microsoft“ vartotojai

TRUMPAI

- • Tyrėjai perspėja apie sparčiai plintančią sukčiavimo kampaniją, nukreiptą prieš „Microsoft“ paskyras.

- • Nusikaltėliai išnaudoja teisėtą prisijungimo mechanizmą, kad apgaulės būdu gautų prieigą prie paskyrų.

- • Specialistai ragina vartotojus atsargiai vertinti netikėtus prisijungimo patvirtinimo prašymus.

Kibernetinio saugumo bendrovės „Push Security“ tyrėjai pranešė apie sparčiai plintančią naujo tipo sukčiavimo kampaniją, nukreiptą prieš „Microsoft“ paskyrų naudotojus. Analizuodami naujausius incidentus, specialistai nustatė, kad vadinamosios įrenginio kodo sukčiavimo (angl. device code phishing) atakos pastaraisiais mėnesiais išaugo daugiau nei 37 kartus. Tyrėjų teigimu, šį augimą skatina internete plintantys specialūs sukčiavimo įrankių rinkiniai, leidžiantys nusikaltėliams masiškai perimti vartotojų paskyras.

Kaip veikia ši ataka

Pasak tyrėjų pranešimo, įrenginio kodo sukčiavimo ataka yra nauja technika, išnaudojanti teisėtą prisijungimo mechanizmą, vadinamą „OAuth 2.0 Device Authorization“. Ši funkcija sukurta tam, kad vartotojai galėtų prisijungti prie programų iš įrenginių, kuriuose sudėtinga įvesti slaptažodį.

Atakos metu nusikaltėliai sugeneruoja prisijungimo kodą ir apgaulės būdu įtikina auką jį įvesti oficialiame prisijungimo puslapyje. Tai gali būti padaroma siunčiant el. laišką, žinutę ar nuorodą į tariamai bendrinamą failą ar paslaugą. Kai vartotojas įveda kodą, sistema suteikia prieigos žetoną – o tai leidžia užpuolikui prisijungti prie paskyros tarsi jis būtų pats vartotojas.

Tokiu būdu galima perimti prieigą prie el. pašto, failų saugyklų, bendradarbiavimo platformų ar kitų įmonės sistemų.

Kibernetinio saugumo ekspertai šiuo metu iš viso aptiko vienuolika skirtingų tokių duomenų rinkinių, kurie yra prieinami ir mažai patirties turintiems kibernetiniams nusikaltėliams bei kuriuose naudojamos realistiškai atrodančios „Microsoft 365“ ar kitų SaaS paslaugų imitacijos.

Kodėl ši technika ypač pavojinga

Saugumo specialistai pabrėžia, kad ši ataka yra pavojingesnė nei daugelis tradicinių sukčiavimo metodų. Ji gali apeiti įprastas saugumo priemones, įskaitant dviejų faktorių autentifikaciją (MFA) ar net modernius prisijungimo metodus, pavyzdžiui, „passkeys“.

Šiuo atveju iššūkiai susiję su tuo, kad pats prisijungimas vyksta oficialiame „Microsoft“ puslapyje, todėl saugumo filtrams sunkiau atpažinti sukčiavimą. Vartotojas pats patvirtina prieigą, manydamas, kad tai įprasta autentifikavimo procedūra.

TAIP PAT SKAITYKITE: Kibernetinis saugumas 2026 metais: ką iš tikrųjų turėtų žinoti kiekvienas

Kaip sumažinti riziką

Ekspertų teigimu, didžiausią riziką patiria organizacijos, kurios aktyviai naudoja debesijos paslaugas, ypač „Microsoft 365“ ir „Entra ID“ infrastruktūrą. Tokiose aplinkose užpuolikai gali iš vienos pavogtos sesijos gauti prieigą prie kelių skirtingų sistemų.

Ekspertai rekomenduoja organizacijoms ir vartotojams imtis papildomų apsaugos priemonių. Viena svarbiausių – apriboti arba išjungti prisijungimo naudojant įrenginio kodą funkciją, jei ji organizacijoje nėra aktyviai naudojama. Taip pat patariama stebėti prisijungimo registrus ir atkreipti dėmesį į neįprastus bandymus prisijungti ar įtartinus interneto adresus.

Galiausiai, kiekvieną kartą vertėtų kritiškai įvertinti prašymus įvesti prisijungimo kodus ar patvirtinti prieigą prie paskyros.

Kaip jau esame rašę, norint apsaugoti ir kitus asmeninius duomenis, verta laikytis kelių svarbių saugumo rekomendacijų.

Apie jas plačiau: 6 dalykai telefone, kurių nepadarę paliekate savo duomenis pavojuje

Kaip vertinate šį straipsnį?

Prenumeruokite mūsų „YouTube“ kanalą ir mėgaukitės įdomiais vaizdo reportažais apie mokslą ir technologijas.

Trumpai, aiškiai ir be triukšmo – gaukite svarbiausias technologijų ir mokslo naujienas pirmieji.

DIENOS SKAITOMIAUSI

Dirbtinis intelektas nustatė, kuris žmogaus organas turi ryšį su ilgaamžiškumu

2Artėjant Velykoms ištirta Turino drobulės DNR: rezultatai keičia jos kilmės istoriją

3Mokslininkai paaiškino, kodėl gripas ir COVID-19 vyresniems žmonėms yra daug pavojingesni

47 „Apple“ produktai, kurie niekada neišvydo dienos šviesos

5Štai ką apie senėjimą atskleidė DI, išanalizavęs 460 000 tyrimų – mokslininkai to nepastebėjo

NAUJAUSI

Taip pat skaitykite

Atrinkome panašius straipsnius, kurie gali jums patikti.